| |

ערכתי לאחרונה בתאריך 12.06.06 בשעה 16:17 בברכה, Omerr

המדריך מפורסם במקביל בפורום תוכנה ומערכות הפעלה ובפורום מדריכים, טריקים וטיפים.שלום לכולם. חזרתי! זהו החלק השלישי של המדריך, ועל מנת להבין אותו חשוב לקרוא קודם לכן את החלק הראשון והשני אשר נמצאים כאן:

https://rotter.name/cgi-bin/nor/dcboard.cgi?az=read_count&om=12032&forum=guide&viewmode=threaded

https://rotter.name/cgi-bin/nor/dcboard.cgi?az=show_thread&om=12287&forum=guide&viewmode=all אני מבקש להדגיש שהחלק הזה (כמו גם הבאים, כנראה) יחזור על החלקים הקודמים מבחינת מבנה. כלומר, תהיה הקדמה, ננתח לוג, נלמד עוד על עזרים, בסוף סיכום ועוד.

חרף כך, הוא יהיה שונה לחלוטין מבחינת התוכן, מה שאומר שאתם תלמדו דברים חדשים ואני לא אחזור על העקרונות שהיו בחלקים הקודמים (אולי אזכיר אותם בקצרה, אך לא אחזור עליהם באופן מלא). זאת מכיוון שהמדריך גם ככה ארוך, והמטרה היא שתפיקו ממנו את המירב ברצוני להתנצל (כן, אני יודע שזה היה גם בפעם הקודמת) על שלקח לי זמן לכתוב את החלק השלישי. הייתי עמוס מאוד, וכשהתפנה לי זמן העדפתי להעמיק בעבודתי בניתוח לוגים באתרים השונים. העובדה שהחלקים הקודמים צויינו כבחירה של חלקכם לרשימת 5 המדריכים הטובים ביותר בפורום מדריכים (ZiggyMan...  ) גרמה לי לרצות לגשת לכתיבת החלק הבא כמה שיותר מהר. ) גרמה לי לרצות לגשת לכתיבת החלק הבא כמה שיותר מהר. הערה א': מדריך זה הינו (עדיין) מבוא בלבד לנושא. גם אדם אשר יודע אותו לגמרי ואף מפנים את המידע המועבר, לא יכול לנתח לוגים של HijackThis באופן מבוטח. כרגיל - לנוחיותכם, חילקתי את המדריך לחלקים (שוב, זה חוזר מבחינת מבנה אך לא מבחינת התוכן):

1.הקדמה – מה היה לנו בחלק הקודם, וכיצד הוא מתקשר לחלק הזה.

2. ניתוח לוג. נלמד במהלך החלק הזה מספר מיומנויות חשובות.

3. דוגמאות ל-Entries יוצאות דופן ודרך הטיפול בהן.

4. בונוס! – לוג תרגול. חלק חדש, נקווה שתאהבו

5. סיכום והקדמה לקראת החלק הבא. 1. הקדמה – מה היה לנו בחלק הקודם, וכיצד הוא מתקשר לחלק הזה. בחלק הקודם של המדריך, למדנו כיצד לזהות אם Entry רעה או לא, ואם כן – כיצד להגיב. חקרנו מעט את פעולותיו של מנתח לוגים של HijackThis כדי שנוכל להבין יותר טוב מה קורה במחשב וכיצד להעזר בתוכנה – באמצעות ניתוח לוג פשוט ביותר. סקרנו חלק מהעזרים שמשתמשים בהם וראינו דוגמאות ל-Entries יוצאות דופן, ודרך הטיפול בהן. בחלק הזה, נלמד קצת יותר על חקירה של תהליכים רצים. ננתח לוג מסובך מעט יותר מהפעם הקודמת, ואף נשתמש במספר עזרים בכדי לנתח אותו בצורה הטובה ביותר. נלמד על עוד Entries יוצאות דופן. בפעם הראשונה במדריך, גם אתן לכם בונוס – לוג שתנסו לפתור לבד, כאשר הוא מושתת על היסודות שלמדנו בפעמים הקודמות. אתם מוזמנים לשלוח לי את הפתרון כהודעה פרטית ולקבל תשובה + הערות והארות, וכמובן הפיתרון יפורסם בחלק הבא. אני שוב מבקש להדגיש את החשיבות בכך שתשאלו שאלות, על מנת שאוכל לענות עליהן במדריך הבא. הרעיון של המדריכים הוא שתלמדו מהם בצורה הטובה ביותר, כך שאם אתם מרגישים שמשהו לא היה מובן, או שהייתם רוצים לדעת משהו מסויים שלא נכלל, או כל דבר שבעולם – תשאלו, אני מבטיח לספק תשובה. השאלה הרגילה: מדוע לאחר קריאת המדריך לא נוכל לנתח לוגים באופן בטוח?

תשובה: מדריך זה כולל רק מקצת מן אומנות המלחמה במזיקי אינטרנט בעזרת HijackThis. על מנת להיות מסוגל לנתח לוגים באופן בטוח, יש צורך להתנסות בניתוח של הרבה מאוד לוגים. כמו כן, ישנם הרבה מאוד Entries מיוחדות, אשר לא נכללו במדריך. 2. ניתוח לוג.

בחלק ב' של המדריך, ניתחנו יחדיו לוג פשוט מאוד. הוא הציג מחשב עם מעט תוכנות, לא עמוס, ועם מעט מאוד מזיקים – וכאלה שפשוט מאוד לטפל בהם. הפעם נעלה רמה, המחשב יהיה מעט יותר עמוס ועם קצת יותר מזיקים. כרגיל, העליתי עבורכם לוג של HijackThis שאני יצרתי. הכוונה היא שזה לא לוג אמיתי של אף אחד, אלא לוג שיצרתי על מנת שיהיה קל להסביר.

אני ממליץ בחום שתורידו אותו למחשב, ושהוא יהיה פתוח כל הזמן תוך כדי קריאת המדריך:

https://rotter.name/madric/guide1/448d61740d09b133.txt כבר בחלק הראשון של המדריך, למדנו כי הלוג של HijackThis מחולק לחלקים. כפי שניתן לראות, החלק הראשון תקין - למשתמש יש את הגרסא האחרונה של HijackThis (גרסא 1.99.1), והוא מוגן בידי החבילה SP2. באם זה לא היה כך, היינו צריכים לדאוג קודם שלמשתמש תהיה הגרסא האחרונה של HijackThis ואת החבילה של SP2. כעת נעבור לחלק של התהליכים הרצים. בחלק ב' של המדריך, למדנו כיצד לזהות האם תהליך רץ הינו רע או תקין. מכיוון שזה היה הלוג הראשון שניתחנו, הוא היה פשוט מאוד ולא הכיל תהליכים רצים רעים, ולכן כלל לא התמודדנו עם השאלה – מה עושים כאשר תהליך רץ הינו רע? עם השאלה הזו נתמודד הפעם, וכן עם עוד מספר שאלות. התהליך הראשון שלנו, כרגיל, הינו:

C:\WINDOWS\System32\smss.exe

כבר התעכבנו על התהליך הזה בלוג הקודם, אך בכל זאת חשוב לי להזכיר כיצד בודקים האם תהליך הוא טוב או רע.

על מנת לדעת האם התהליך רע או טוב, נכנס לגוגל ונרשום את שם הקובץ שלו (ללא התיקייה). בדוגמא הזו, נרשום בגוגל smss.exe. מיד יופיע לנו העמוד הבא:

כפי שאתם רואים, האתר הראשון הוא האתר lutilities. זהו אתר מצויין להשתמש בו על מנת לקבל מידע בנושא תהליכים רצים במחשב. אנא לחצו על הלינק מגוגל, שמוביל לדף הבא:

http://www.liutilities.com/products/wintaskspro/processlibrary/smss/

התהליך הנ"ל הוא חלק ממערכת ההפעלה של Windows. אם תרדו מעט בדף, גם תראו את השורה הבאה:

זוהי הוכחה נוספת לכך שהתהליך אינו רע. מכיוון שהתהליך אינו בעייתי, ניתן להתעלם ממנו ולהמשיך לתהליך הבא.גם התהליכים הבאים שייכים למערכת ההפעלה של Windows, ולכן לא נתעכב עליהם:

C:\WINDOWS\System32\smss.exe

C:\WINDOWS\system32\winlogon.exe

C:\WINDOWS\system32\services.exe

C:\WINDOWS\system32\lsass.exe

C:\WINDOWS\system32\svchost.exe

C:\WINDOWS\System32\svchost.exe הערה ב': בחלק הקודם של המדריך התעכבנו על כיצד לבדוק האם תהליך הוא טוב או רע. באם שכחתם, אנא חזרו אליו ורעננו את הזכרון. כעת נתעכב בקבוצת התהליכים הבאים:

C:\Program Files\Common Files\Symantec Shared\ccSetMgr.exe

C:\Program Files\Common Files\Symantec Shared\SNDSrvc.exe

C:\Program Files\Common Files\Symantec Shared\SPBBC\SPBBCSvc.exe

C:\Program Files\Common Files\Symantec Shared\ccEvtMgr.exe

שימו לב לכך שכולם ממוקמים באותה תיקייה, ולכן ניתן להסיק כי הם קשורים זה בזה ואין צורך לחקור כל אחד מהם בנפרד.

לצורך העניין, נבחר להתמקד הפעם בתהליך הראשון:

C:\Program Files\Common Files\Symantec Shared\ccSetMgr.exe

נכנס לידידינו google ונקיש ccSetMgr.exe. שוב, מצאנו את הקובץ באתר של lutilities:

http://www.liutilities.com/products/wintaskspro/processlibrary/ccsetmgr/

גם הוא תהליך רץ חיוני, הקשור לאנטי וירוס של נורטון. נתקדם:

C:\WINDOWS\system32\spoolsv.exe

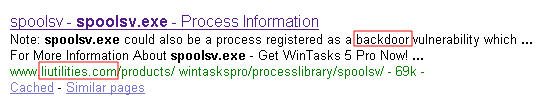

נקיש spoolsv.exe בגוגל, וזה מה שנקבל:

שימו לב, מדובר באתר lutilities, שהוא אתר אמין, וכתוב backdoor! אז קדימה, זה תהליך רע – בואו נוציא אותו מהמחשב וכמה שיותר מהר!

לא חברים, זו לא הדרך. כבר פעמים רבות נתקלתי במנתחי לוגים בתחילת דרכם שרואים את המילה "backdoor" או “virus” ומוחקים מיד את הקובץ. ראשית, בואו נקרא את מה שרשום בעמוד שאנו רואים ביתר זהירות:

spoolsv.exe could also be a process registered as a backdoor vulnerability

מכאן שיש לקובץ רק פוטנציאל להיות רע.

אנא הכנסו לאתר עצמו:

http://www.liutilities.com/products/wintaskspro/processlibrary/spoolsv/

מסתבר לנו כעת, בקריאה מעמיקה יותר, שהקובץ קשור אף הוא למערכת ההפעלה של Windows ואחראי לתפעול המדפסות. אכן, הוא גם עשוי להיות פגוע בידי מזיק, אך הוא בעצמו לא מזיק כלל. באם הוא פגוע בידי מזיק – יש לפגוע במזיק, ולא בו עצמו.

לכן, גם התהליך הזה בסדר ונוכל להמשיך הלאה. על התהליך הבא:

C:\Program Files\Common Files\Microsoft Shared\VS7DEBUG\MDM.EXE

לא אתעכב, משום שמדובר בעיקרון חוזר של להבין למה התהליך שייך. גם הוא תהליך תקין. וכעת, הגענו לתהליך הבא:

C:\Program Files\Media Gateway\MediaGateway.exe

בואו נריץ MediaGateway.exe ב-google.

הגענו לעמוד הבא:

http://www.liutilities.com/products/wintaskspro/processlibrary/mediagateway/

בקלות רבה אנו מבינים כי מדובר ב-AdWare (והאמת היא שהוא אחד מהנפוצים ביותר). ההמלצה של האתר היא להעיף את התהליך הזה באופן מידי, והוא נתן לו security risk בדרגה 2 מתוך 5.

ברור לנו שהתהליך רע, וכעת נשאלת השאלה – מה לעשות?

ובכן, כאשר תהליך מופיע הוא מכוון אותנו לקובץ. העובדה שהתהליך רע נובעת מכך שהקובץ רע, ולכן עלינו למחוק את הקובץ במצב בטוח. במקרה הזה, כל התיקייה היא רעה שכן כולה קשורה למזיק MediaGateway. לכן, נמחק את התיקייה כולה במצב בטוח. שאלה: מכיוון שמדובר בתהליך רץ, יש סיכוי שהוא ירוץ בזמן שננסה למחוק אותו. מה עושים?

תשובה: מכיוון שאנו נכנסים למצב בטוח, התהליך הרץ הנ"ל לא יפעל. באם מסיבה כלשהי איננו מסוגלים להכנס למצב בטוח, אז באמת נצטרך לגרום לו להפסיק לפעול בטרם ננסה למחוק אותו. אני אתעכב על זה בפעם אחרת. במקרה הזה, התיקייה MediaGateway המכילה את המזיק, נמצאת תחת המיקום הבא:

כאשר תיקייה נמצאת שם, ברוב מוחלט של המקרים היא גם תכיל רישום ברשימת ה-Add/Remove שלכל אחד מאיתנו יש במחשב. במקרה הזה, הרי שברשימת Add/Remove של בעל המחשב, יופיע ערך בשם MediaGateway. אם נבחר בו ונבקש מהמחשב לבצע Remove, הוא צפוי להסיר את התיקייה כמו גם את כל ערכי ה-registry הקשורים בה. לכן, ראשית נבצע הסרה דרך Add/Remove במצב בטוח, ורק לאחר מכן נמחק את התיקייה – אם היא עדיין נשארה. אוקיי, זה היה קצת מתיש. ראינו בפעם הראשונה תהליך רע, וניסינו להתמודד איתו. הבא נסכם לעצמנו כיצד נתמודד עם תהליך רע:

נכנס ל-מצב בטוח. נכנס ל-מצב בטוח.

נמחק את הקובץ. נמחק את הקובץ.

באם התהליך מייצג תיקייה שכולה רעה, נמחק את התיקייה. באם התהליך מייצג תיקייה שכולה רעה, נמחק את התיקייה. בנוסף, למדנו כי אם ישנה תיקייה רעה תחת C:\Program Files, יש להסיר את המזיק דרך Add/Remove. מכיוון שלמדנו כל כך הרבה עכשיו, וגם עשינו קצת סדר, ניתן לכם קצת מנוחה בבדיקת התהליכים הבאים (אנא וודאו כי אתם מבינים מדוע הם בסדר ולא דורשים טיפול מיוחד):

C:\Program Files\Norton AntiVirus\navapsvc.exe

C:\Program Files\Norton AntiVirus\IWP\NPFMntor.exe

C:\WINDOWS\System32\svchost.exe

C:\WINDOWS\system32\CTHELPER.EXE

C:\WINDOWS\system32\devldr32.exe

נמשיך. הגענו לתהליך הבא:

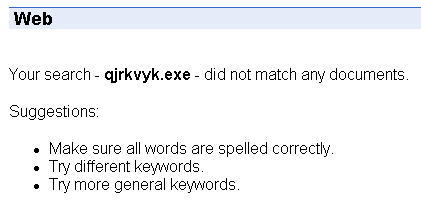

C:\WINDOWS\system32\qjrkvyk.exe נריץ חיפוש על שם qjrkvyk.exe ב-google, וזה מה שנקבל:

מה?! אין תוצאות? אוי, מה נעשה עכשיו?

כמו שלמדנו בחלק הקודם של המדריך, העובדה שאין לקובץ ולו תוצאה אחת בגוגל, מצביעה על כך ששם הקובץ רנדומלי, ולכן הוא מזיק! זאת מכיוון שלכל קובץ תקין יש לפחות תוצאה אחת בגוגל, במיוחד כאשר מדובר בתהליך שרץ במחשב.

ובכן, גילינו שגם התהליך הזה הינו מזיק. כעת נותר להוסיף אותו לרשימת הקבצים שיש למחוק במצב בטוח. נתקדם לתהליך הבא:

C:\DOCUME~1\JOSEPH~1\LOCALS~1\Temp\Temporary Directory 1 for hijackthis.zip\HijackThis.exe

זוהי תוכנת HijackThis עצמה. אם אתם זוכרים, בלוג הקודם היא הופיעה כאן:

C:\Documents and Settings\Jeffrey Sand\Desktop\Cleaning Ad Attacks\HijackThis.exe

ואז אמרנו שאין צורך לבדוק, מכיוון שמדובר בתוכנה HijackThis.

גם הפעם כמובן ברור שהתוכנה איננה מזיקה, אבל – היא נמצאת בתיקייה זמנית! במקרה זה, עלינו להזיז את התוכנה באופן מידי לתיקייה אחרת, קבועה. שאלה: מה הבעייה בכך שהתוכנה HijackThis נמצאת בתיקייה זמנית?

תשובה: אם אתם זוכרים, דנו בפעם הקודמת בכלי CleanUP! בו אנו משתמשים ברבים מהלוגים. כאשר אנו משתמשים בכלי זה, הוא מנקה את כל התיקיות הזמניות, ובאם נשתמש בו הוא ימחק גם את התוכנה HijackThis עצמה, ואז נהיה בבעיה. ובכן, החלק הזה באמת לקח מאיתנו קצת יותר אנרגיות ממה שחשבתי. מה שכן, למדנו כיצד להתנהג עם תהליך שהוא מזיק, וכן שיש לשים לב כאשר התוכנה HijackThis נמצאת בתיקייה זמנית. אמנם עברנו הרבה, אך החלק המרכזי של הלוג עוד לפנינו. אז לכו, הכינו לעצמכם כוס שוקו מפנקת (לא מאוד משנה אם אתם אוהבים משהו אחר), אולי איזו חתיכת עוגה, והתכוננו לחלק של ה-Entries. הערה ג': בחלק הקודם של המדריך למדנו להשתמש במאגרים של castlecops, כמו גם איך הם עובדים ומדוע הם אמינים. שוב, אם שכחתם – נא לחזור ולרענן זכרון. ה-Entry הראשונה, עושה לנו חיים קלים:

אתר הבית של המשתמש הינו וואלה! הישראלי, כמו וודאי לרבים מאיתנו. נמשיך. O2 - BHO: AcroIEHlprObj Class - {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} - C:\Program Files\Adobe\Acrobat 7.0\ActiveX\AcroIEHelper.dll

הגענו ל-O2. כפי שכבר הסברנו בלוג הקודם, העובדה שהקובץ נמצא תחת התיקייה של Adobe אינה מבטיחה לנו שה-Entry תקינה, ולכן נהעזר במאגר של castlecops. נכנס למאגר המתעסק ב-O2 ו-O3 (לינקים למאגרים המרכזיים ניתנו בחלק הקודם של המדריך):

http://castlecops.com/CLSID.html

ונחפש או לפי שם ה-Entry ( AcroIEHlprObj Class), או לפי ה-CLSID (06849E9F-C8D7-4D59-B87D-784B7D6BE0B3), או לפי שם הקובץ ( AcroIEHelper.dll). כמובן שאם בחרנו בשם הקובץ או שם ה-Entry, יש לוודא שמדובר באותה ה-Entry עליה אנו מחפשים מידע, ולא אחרת עם שם או שם קובץ זהה.

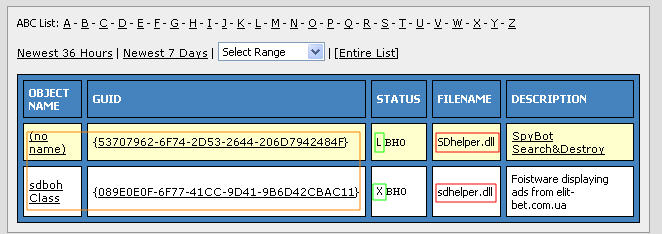

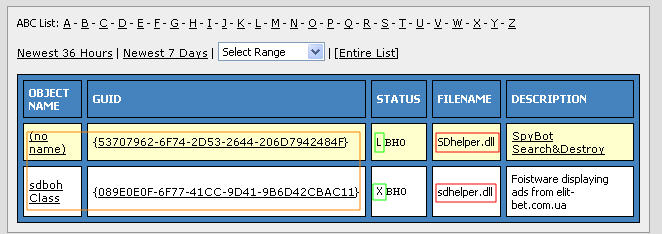

מה הכוונה? שימו לב לרשימה הבאה:

את החיפוש הרצתי לפי השם sdhelper.dll, ונתקבלו שתי תוצאות (שימו לב למה שסימנתי באדום – שם הקובץ זהה למעט אותיות גדולות/קטנות). אחת מה-Entries תקינה ובעלת Status מסוג L, בעוד אחת רעה ובעלת Status מסוג X. כיצד נבדיל? לשם כך יש את הקטגוריות אשר סימנתי פה בכתום, ה-CLSID לעולם לא יהיה זהה בשתי Entries שונות (למעט מקרים מאוד מאוד חריגים), וכן שם ה-Entries יהיה לרוב שונה. במקרה שלנו יש רק אפשרות אחת, ה-Status מוגדר כ-L, ואכן ה-Entry קשורה בתוכנה Adobe Acrobat Reader. טוב ונחמד, נמשיך הלאה. O2 - BHO: RXResultTracker Class - {59879FA4-4790-461c-A1CC-4EC4DE4CA483} - C:\Program Files\RXToolBar\sfcont.dll (file missing)

עדיין במסגרת ה-O2, נחפש שוב באותו המאגר.

ה-Status הוא X. כפי שלמדנו בחלק ב' של המדריך, יש לתקן את ה-Entry ולמחוק את הקובץ (כלומר, במקרה זה, את התיקייה שכן היא כולה מתייחסת למזיק).

שוב, מכיוון שהתיקייה נמצאת תחת C:\Program Files, עלינו ראשית לבצע הסרה שלה דרך Add/Remove, כמו שהוסבר קודם.

ובכן, אלו הפעולות שנבצע עבור ה-Entry הזו (לאחר כניסה למצב בטוח):

נבצע הסרה דרך Add/Remove לערך RXToolBar. נבצע הסרה דרך Add/Remove לערך RXToolBar.

באם היא עוד נשארה, נתקן את ה-Entry. באם היא עוד נשארה, נתקן את ה-Entry.

באם התיקייה נשארה, נמחק גם אותה. באם התיקייה נשארה, נמחק גם אותה.

ובכן, זה הכל נמשיך הלאה:

O2 - BHO: (no name) - {53707962-6F74-2D53-2644-206D7942484F} - C:\Program Files\Spybot - Search & Destroy\SDHelper.dll

מכיוון ששם ה-Entry הינו (no name), עדיף לנו לחפש לפי ה-CLSID או שם הקובץ. עבור ה-Entry הזו הרחבתי למעשה בתמונה הקודמת במדריך, ונוכחנו לראות שיש שתי Entries בעלות שם הקובץ sdhelper.dll. להלן התמונה שוב:

מכיוון שרק לעליונה יש את ה-CLSID ששייך ל-Entry שלנו (53707962-6F74-2D53-2644-206D7942484F), אנו יכולים להבין שמדובר באותה ה-Entry ושהיא בסדר גמור וקשורה לתוכנה SpyBot S&D. נמשיך:

O2 - BHO: DriveLetterAccess - {5CA3D70E-1895-11CF-8E15-001234567890} - C:\WINDOWS\system32\dla\tfswshx.dll

עדיין באותו המאגר, חיפוש מהיר יגלה לנו כי גם כאן מדובר ב-Entry תקינה. O3 - Toolbar: Search Toolbar - {a19ef336-01d4-48e6-926a-fe7e1c747aed} - C:\WINDOWS\system32\azesearch4.ocx

נחפש במאגר את שם הקובץ azesearch4.ocx. כלום לא נמצא. שימו לב: דבר זה אינו מבטיח כי ה-Entry אינה נמצאת במאגר! נריץ חיפוש על ה-CLSID, ונמצא כי היא קיימת, אך באופן של azesearch*, כלומר – מספר משתנה. הכוונה היא, שה-Entry הזו מופיעה לפעמים עם שם קובץ azesearch1.ocx ולעיתים עם azesearch5.ocx וכו'. לכן, כאשר יש מספר בשם הקובץ, כדאי לחפש גם את ה-CLSID.

מובן לנו שמדובר במזיק, ולכן ננקט בפעולות הרגילות כלפי מזיק (תיקון ה-Entry ומחיקת הקובץ).

נמשיך:

O3 - Toolbar: YourSiteBar - {86227D9C-0EFE-4f8a-AA55-30386A3F5686} - C:\Program Files\YourSiteBar\ysb.dll

שוב, מדובר במזיק. שוב, הוא נמצא תחת C:\Program Files. אני יודע שזה חוזר על עצמו, אבל חשוב לי מאוד להבהיר את הנקודה הזו.

הפעולות שנבצע הן, לצורך המקרה הספציפי:

נבצע הסרה דרך Add/Remove לערך YourSiteBar. נבצע הסרה דרך Add/Remove לערך YourSiteBar.

באם היא עוד נשארה, נתקן את ה-Entry. באם היא עוד נשארה, נתקן את ה-Entry.

באם התיקייה נשארה, נמחק גם אותה. באם התיקייה נשארה, נמחק גם אותה.

אוקי, אני חושב שהבנתם את העיקרון. שתי ה-Entries הבאות, מתייחסות כמובן לאותו הדבר:

O4 - HKLM\..\Run: C:\Program Files\MUSICMATCH\MUSICMATCH Jukebox\mm_tray.exe

O4 - HKLM\..\Run: C:\Program Files\MUSICMATCH\MUSICMATCH Jukebox\mmtask.exe

לכן, מספיק לבדוק רק אחת מהן במאגר של ה-O4 שנמצא כאן:

http://castlecops.com/StartupList.html

בקלות נמצא כי מדובר בערך תקין, ונמשיך הלאה. O4 - HKLM\..\Run: C:\WINDOWS\system32\d3cd.exe

אם נחפש את שם הקובץ ב-castlecops, לא נמצא דבר. על כן, עלינו לעבור ל-google.

חיפוש שם הקובץ כאן, מניב תוצאות, אך שימו לב אילו תוצאות... לא מדובר באתר המסביר לנו איזה סוג קובץ זה. אלו לוגים נוספים של HijackThis אשר אנשים פרסמו באינטרנט בבקשה לעזרה. אנא הביטו בלוג הבא:

http://www.daniweb.com/techtalkforums/thread7974.html מנתח הלוגים הפנה את המשתמש לתוכנה בשם About:Buster, אשר עוזרת לנו להתמודד עם סוג מסויים של מזיקים. התוכנה זיהתה את הקובץ הזה כמזיק, והסירה אותו:

Removed! : C:\WINDOWS\d3cd.exe

מכאן ניתן להסיק כי מדובר במזיק, ולכן ננקט בפעולות הנחוצות (אין צורך לחזור עליהן, אני מאמין). נמשיך:

O4 - HKLM\..\Run: "C:\Program Files\QuickTime\qttask.exe" –atboottime

גם כאן, חיפוש באתר של castlecops יתן לנו תוצאה קלה מאוד – מדובר בתוכנה QuickTime. גם ה-Entry הזו:

O4 - HKLM\..\Run: "C:\Program Files\iTunes\iTunesHelper.exe"

לא משאירה לנו מקום רב להתלבטויות... נמשיך:

O4 - HKLM\..\Run: rundll32 C:\Program Files\NewDotNet\NewDotNet22.DLL,NewDotNetStartup –s

כאן מדובר כמובן במזיק New.Net. ניתן למצוא זאת בקלות במאגר. עלינו להוסיף את NewDotNet לרשימת התוכנות שיש להסיר דרך Add/Remove, לתקן את ה-Entry ולמחוק את התיקייה. שימו לב – אנחנו נחזור עוד מעט ל-Entry הזו, אל תשכחו ממנה עדיין. נתקדם הלאה:

O4 - Global Startup: Microsoft Office.lnk = C:\Program Files\Microsoft Office\Office10\OSA.EXE

O8 - Extra context menu item: E&xport to Microsoft Excel - res://C:\PROGRA~1\MICROS~2\Office10\EXCEL.EXE/3000

O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Program Files\Messenger\MSMSGS.EXE

O9 - Extra 'Tools' menuitem: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Program Files\Messenger\MSMSGS.EXE

אלו מדברות כמובן על ה-Office, ה-Excel וה-Messenger, ואם אתם לא בטוחים – יש לכם את הכלים כדי לבדוק, ב-castlecops או ב-google. החלק הבא:

O12 - Plugin for .spop: C:\Program Files\Internet Explorer\Plugins\NPDocBox.dll

מציג לנו O12 בעל סיומת .dll, ולכן הוא תקין (זוכרים? חלק א' של המדריך?). כעת, הגענו למשהו מעט מעניין יותר...

O10 - Hijacked Internet access by New.Net

O10 - Hijacked Internet access by New.Net

O10 - Hijacked Internet access by New.Net

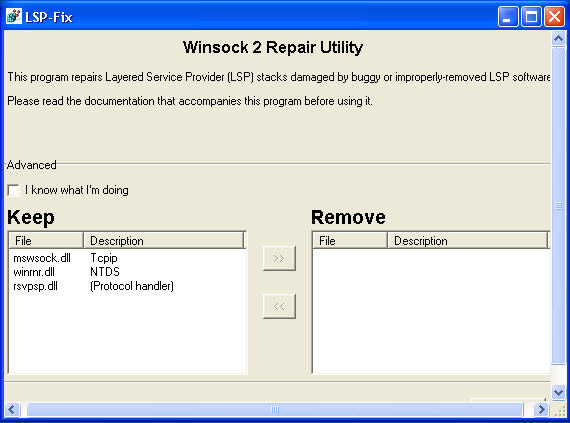

אין צורך להבין יותר מידי, בשביל לדעת שמדובר במזיק כאשר כתוב Hijacked Internet acess. כעת, אני מזכיר לכם כי דיברנו בחלק הקודם של המדריך על התוכנה LSPFix, וזה מה שכתבנו עליה:

-

כאשר ישנה Entry בעייתית (או אוסף של Entries בעיתיות) מסוג O10 (עליהן פורט בהרחבה במדריך הקודם), תיקון של ה-Entry אמנם יעלים את האחרונה, אך יגרום לנתק מהאינטרנט. הסיבה לכך היא ש-O10 היא למעשה קשר בין המחשב לאינטרנט, וכאשר מתקנים את ה-Entry, המחשב מחפש את החוליה הזו בקשר בין המחשב לאינטרנט, אך היא לא נמצאת. לשם כך, משתמשים בתוכנה LSPFix ומונעים מן המחשב לחפש את החוליה הבעייתית. את התוכנה אפשר להוריד מכאן:

-

ובכן, מה הבעייה? נוריד את התוכנה LSPFix ונסיר את החוליה הבעייתית. אה, רגע, הנה הבעייה... מה היא החוליה הבעייתית?

לשם הסברה, להלן תמונת מסך מהתוכנה LSPFix (במחשב תקין):

על מנת להסיר חוליה, עלינו לסמן את התיבה I know what I’m doing, לבחור את החוליה הספיציפית ולהזיז אותה לרשימת ה-Remove. כיצד נדע מה שם הקובץ (שיהיה בעל סיומת .dll) שעלינו להסיר?

ובכן, בואו נחזור קצת אחורה בלוג ל-Entry הבאה אשר ביקשתי מכם לא לשכוח:

O4 - HKLM\..\Run: rundll32 C:\Program Files\NewDotNet\NewDotNet22.DLL,NewDotNetStartup –s הקשר בין השתיים ברור, מדובר במזיק New.Net. באופן כללי, כאשר יש בלוג Entry המצביעה על מזיק מסויים, תראו פעמים רבות Entries נוספות המצביעות על אותו מזיק. מכיוון שב-Entry מסוג ה-O4 אנו רואים כי הקובץ הבעייתי במחשב הוא בעל השם NewDotNet22.DLL, זהו גם השם של החוליה שאנו צריכים לחפש ב-LSPFix. על מנת להשתמש בתוכנה הזו, אלו יהיו הצעדים:

נוריד את התוכנה. נוריד את התוכנה.

נסיר את החוליה הבעייתית. נסיר את החוליה הבעייתית.

נכנס למצב בטוח ונעשה את כל שאר הפעולות הקשורות בלוג. נכנס למצב בטוח ונעשה את כל שאר הפעולות הקשורות בלוג. כעת הגענו לחלק של ה-O16.

שתי Entries אלו מתייחסות גם הן לאנטיוירוס של נורטון. נמשיך:

זוכרים איך למדנו לבדוק האם O16 תקין או לא? הכנסו לגוגל, והקישו "180searchassistant.com". אנו מקבלים מעל -10,000 תוצאות, כאשר רובן ככולן מתייחסות לאתר כמזיק. השורה הימנית מראה לנו אתרים שיעזרו לנו להסיר את המזיק הזה באם הוא נכנס למחשבינו. על כן, מדובר במזיק ויש לתקן את ה-Entry.הלאה..

כאן מדובר באתר של ה-messenger. אם אתם מכירים את הכתובת, אין כלל צורך לגשת ל-google. ובכן, הגענו לחלק שלא היה לנו בלוג הקודם – שרותים (services), O23. גם לחלק זה בלוג, castlecops יצרו מאגר (מבינים למה אני אוהב את האתר הזה?  ): ):

http://castlecops.com/O23.html

הביטו ב-Entry הראשונה מסוג זה בלוג שלנו:

O23 - Service: InstallDriver Table Manager (IDriverT) - Macrovision Corporation - C:\Program Files\Common Files\InstallShield\Driver\11\Intel 32\IDriverT.exe

לצורך העניין נריץ חיפוש על שם הקובץ, IDriverT.exe. מסתבר לנו שמדובר בערך הקשור ל-Macrovision, וכי הוא תקין.

גם חיפוש קצר על ה-Entry הבאה:

O23 - Service: iPodService - Apple Computer, Inc. - C:\Program Files\iPod\bin\iPodService.exe

יגלה לנו כי מדובר בערך תקין לחלוטין, הפעם קשור ל-iPod. ובכן, נשארנו עם Entry אחרונה בלוג (גם אתם מרגישים צביטה קטנה בלב? זה כבר נגמר...):

O23 - Service: Abel - oxid.it - C:\Program Files\Cain\Abel.exe

ובכן, בגלל שאני כן הרגשתי צביטה קטנה בלב, הוספתי כאן ערך בעייתי כדי שאצטרך לכתוב עוד קצת וללמד אתכם כיצד להתמודד איתו

castlecops מתאר לנו כי מדובר במזיק, ולכן יש להסיר אותו.

לפי מה שלמדנו עד עכשיו, היינו מסתפקים בהסרת Cain דרך Add/Remove, תיקון ה-Entry ומחיקת התיקייה. הפעם, מדובר ב-O23, service, ולכן הטיפול יהיה שונה.

עלינו לנטרל את ה-service, על מנת שלא ישפיע יותר על המחשב.

לשם כך, נצטרך להכנס ל-Start->Run ולהקיש services.msc. נמצא את השרות הבעייתי (לצורך העניין Abel) ונלחץ עליו פעמיים. כעת, תחת לשונית General, יש ללחוץ על הכפתור Stop ותחת Startup type לבחור באפשרות Disabled. מאוחר יותר נוכל גם למחוק לגמרי את השרות מהמחשב, דרך התוכנה HijackThis, אך זה לא נחוץ. ובכן, חברים, סיימנו עם הלוג להפעם. אני יודע שזה לא היה קל, אך למדנו המון דברים חדשים – וכולם חיוניים כשמדובר בניתוח לוגים. 3. דוגמאות ל-Entries יוצאות דופן ודרך הטיפול בהן.

כפי שנכתב כבר, לא תמיד אנו מסתפקים במחיקת הקובץ שמוצג ב-Entry ותיקון ה-Entry עצמה. לעיתים, ישנן Entries יוצאות דופן, אשר מצריכות טיפול מיוחד.

בחלק הקודם למדנו על מזיקים מהסוגים הבאים: Look2Me, SmitFraud ואחיותיה ו-Vundo.

הפעם, נלמד על עוד כמה סוגי מזיקים אשר מצריכים "תשומת לב" נוספת. הטרוייאן Downloader.Win32.Delf.pa

לטרוייאן הזה יש הרבה מקומות בלוג אליהם הוא יכול להכנס. להלן חלק קטן מאוד מה-Entries האופייניות לו:

O2 - BHO: C:\WINDOWS\system32\winstyle2.dll - {6AC3806F-8B39-4746-9C38-6B01CB7331FF} - C:\WINDOWS\system32\winstyle2.dll

O2 - BHO: (no name) - {FCADDC14-BD46-408A-9842-CDBE1C6D37EB} - C:\WINDOWS\system32\prflbmsgp32.dll

O2 - BHO: C:\WINDOWS\system32\st3.dll - {1B68470C-2DEF-493B-8A4A-8E2D81BE4EA5} - C:\WINDOWS\system32\st3.dll

O2 - BHO: C:\WINDOWS\adsldpbd.dll - {826B2228-BC09-49F2-B5F8-42CE26B1B711} - C:\WINDOWS\adsldpbd.dll

O2 - BHO: (no name) - {EEE7178C-BBC3-4153-9DDE-CD0E9AB1B5B6} - G:\WINDOWS\adsldpbh.dll

O2 - BHO: C:\WINDOWS\adsldpbe.dll - {7507739F-BC2E-4DC3-B233-816783C25DC9} - C:\WINDOWS\adsldpbe.dll

O2 - BHO: C:\WINDOWS\adsldpbf.dll - {EEE7178C-BBC3-4153-9DDE-CD0E9AB1B5B6} - C:\WINDOWS\adsldpbf.dll

O4 - HKCU\..\Run: C:\WINDOWS\cc.exe

O4 - HKCU\..\Run: C:\WINDOWS\alt.exe

O20 - Winlogon Notify: style32 - C:\WINDOWS\q842468_disk.dll

O20 - Winlogon Notify: style2 - C:\WINDOWS\q8909656_disk.dll

O20 - Winlogon Notify: browsela - C:\WINDOWS\system32\browsela.dll

O20 - Winlogon Notify: cfgmngr32 - C:\WINDOWS\system32\cfgmngr32.dll

כמו שאתם רואים, לא מעט.

רובן נמצאות ב-castlecops ולכן אין צורך לדעת אותן בעל פה, אבל חשוב מאוד להכיר את המבנה של שם קובץ בסגנון q*_disk.dll, כאשר * יכולה להיות מוחלפת בכל רצף של ספרות.

כאשר יש entries הקשורות לטרוייאן הזה, לא יספיק הטיפול הרגיל. יש צורך להשתמש בתוכנה win32delfikill אותה ניתן להוריד מכאן:

WareOut

האחד הזה מיוחד מאד.. לעיתים, אין אפילו Entry אחת המזכירה אותו בלוג, והדרך היחידה להבין שמדובר בו היא שהמשתמש מדבר על פופאפים שקופצים ובהם כתוב WareOut. להלן מספר Entries אשר בכל זאת עשויות להופיע כאשר הוא נמצא במחשב:

R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.clicksearchclick.com/index.php?aff=19

O4 - HKCU\..\Run: "C:\Program Files\WareOut\WareOut.exe"

O4 - HKLM\..\Run: C:\WINDOWS\HCLEAN32.EXE

O17 - HKLM\System\CCS\Services\Tcpip\..\{ECFF8F98-69BE-40ED-A311-2965DB08F05D}: NameServer = 69.50.184.84,195.225.176.37

יש המון דברים קטנים שעשויים להצביע עליו, ואם אתחיל לפרט עליהן כאן – זה לא ייגמר.

בכל מקרה, כאשר מזהים אותו, יש להשתמש בכלי המיוחד שנוצר בשביל להסירו: FixWareOut אשר נוצר בידי המשתמש subratam (חבר טוב שלי  ) ואף יוצר לוג משל עצמו: ) ואף יוצר לוג משל עצמו:

Haxdoor

למזיק זה תבנית יחודית וקבועה:

O20 - Winlogon Notify: xxxx32 - C:\WINDOWS\SYSTEM32\xxxx32.dll

כאשר במקום xxxx יכולות לבוא כל ארבע אותיות. שימו לב שארבעת האותיות בחלק הראשון של ה-Entry הן אותן ארבע אותיות בחלק השני, ובאותו הסדר. דוגמאות:

O20 - Winlogon Notify: avpe32 - C:\WINDOWS\SYSTEM32\avpe32.dll

O20 - Winlogon Notify: avpx32 - C:\WINDOWS\SYSTEM32\avpx32.dll

O20 - Winlogon Notify: avpi32 - C:\WINDOWS\SYSTEM32\avpi32.dll

O20 - Winlogon Notify: fuxx32 - C:\WINDOWS\SYSTEM32\fuxx32.dll

הערה ד': לאחרונה נוספו למזיק זה תבניות נוספות, לא ארחיב עליהן כאן מכיוון שזו העיקרית. על מנת לטפל במזיק זה יש שיטות רבות ושונות, לעיתים הטיפול בו עשוי להמשך זמן רב. 4. בונוס! לוג תרגול.

זהו חלק חדש במדריך והוא ניסיוני, זה תלוי בשיתוף הפעולה שלכם.

יצרתי לכם לוג שתנסו לפתור לבד, ולהגיש לי פתרון. הוא מושתת על היסודות שלמדנו בשלושת חלקי המדריך עד כה ולא מכיל שום עקרונות חדשים. אני עושה את זה על מנת שתוכלו לבדוק את עצמכם ולוודא שהבנתם הכל.

אתם מוזמנים לשלוח לי את הפתרון כהודעה פרטית ולקבל תשובה + הערות והארות, וכמובן הפיתרון יפורסם בחלק הבא.

הערה: הלוג יהיה מעט מאתגר, הוא בונוס. נראה מי יצליח לפתור...  הנחיות לכתיבת התשובה ללוג:

אני מבקש שתחלקו את תשובתכם לארבעה חלקים מרכזיים: 1) פעולות שיש לבצע לפני הכניסה למצב בטוח.

2) הסרות תוכנות דרך Add/Remove במקרה הצורך.

3) Entries שיש לתקן במקרה הצורך.

4) קבצים/תיקיות שיש למחוק במקרה הצורך. להלן הלוג:

https://rotter.name/madric/guide1/448d674c290b80e4.txt  רבה למנסים לפתור. רבה למנסים לפתור.

5. סיכום והקדמה לקראת החלק הבא.

בחלק ג' של המדריך, למדנו ראשית על חקירה של תהליכים רצים ברמה גבוהה בהרבה מהפעם הקודמת. ניתחנו לוג מסובך מעט יותר, ואף השתמשנו במספר עזרים בכדי לנתח אותו בצורה הטובה ביותר. למדנו על עוד Entries יוצאות דופן. בפעם הראשונה במדריך, קיבלתם בונוס – לוג תרגול. כולי תקווה שכעת אתם מבינים טוב יותר את משמעות ניתוח לוגים של HijackThis, ושיש לכם את הבסיס להתקדם בעניין. בחלק הבא של המדריך, אשתדל להציג מקרים נוספים ואף ננתח לוג מעט מתקדם יותר. נלמד שיטות נוספות לחקירה של Entries, ובתקווה שתהיינה לכן שאלות בעקבות המדריך הזה – אני אענה עליהן. זהו, תם ונשלם חברים  -

המדריך הזה נכתב על ידי בלבד במשך זמן רב, נא לא להעתיק אותו או חלקים ממנו ללא רשותי.

כל שאלה נא להפנות אליי, אשמח לענות. ממני אליכם, עומר.

|

גירסת הדפסה

גירסת הדפסה

גירסת הדפסה

גירסת הדפסה